Dua aplikasi Android populer dari raksasa teknologi China Baidu untuk sementara tidak tersedia di Google Play Store pada bulan Oktober setelah mereka tertangkap sedang mengumpulkan detail sensitif pengguna.

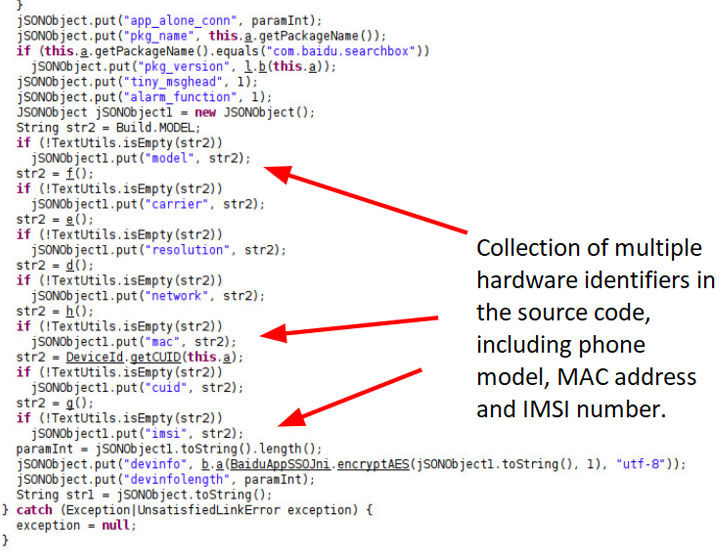

Dua aplikasi itu adalah — Baidu Maps dan Baidu Search Box. Keduanya mengumpulkan pengenal perangkat, seperti nomor International Mobile Subscriber Identity (IMSI) atau alamat MAC, tanpa sepengetahuan pengguna. Sehingga berpotensi adanya pelacakan secara online.

Penemuan itu kabarnya datanf dari firma keamanan jaringan Palo Alto Networks, yang memberi tahu Baidu dan Google tentang temuan mereka.

Setelah itu perusahaan pencari menarik aplikasi tersebut pada 28 Oktober, dengan alasan “pelanggaran yang tidak ditentukan.”

Saat penulisan, versi yang sesuai dari Kotak Telusur Baidu telah muncul lagi ke Play Store pada tanggal 19 November. Sementara Baidu Maps tetap tidak tersedia sampai mereka menyelesaikan masalah yang terlihat.

Aplikasi terpisah bernama Homestyler juga terindikasi mengumpulkan informasi pribadi dari perangkat Android pengguna.

Menurut peneliti Palo Alto, daftar lengkap data yang terkumpul oleh aplikasi tersebut meliputi:

- Model telepon

- Resolusi layar

- Alamat MAC telepon

- Operator (Penyedia Telekomunikasi)

- Jaringan (Wi-Fi, 2G, 3G, 4G, 5G)

- ID Android

- Nomor IMSI

- Nomor International Mobile Equipment Identity (IMEI)

Aplikasi Baidu dari China terbukti mengumpulkan data pengguna

Menggunakan algoritma berbasis pembelajaran mesin yang memiliki rancangan untuk mendeteksi lalu lintas spyware yang tidak normal.

Asal mula kebocoran data dilacak ke Push SDK Baidu serta ShareSDK dari vendor China MobTech, yang terakhir mendukung 37.500 aplikasi. Termasuk lebih dari 40 media sosial.

Tindakan Google

Meskipun Google telah mengambil langkah-langkah untuk mengamankan Play Store dan menghentikan aktivitas jahat, pelaku kejahatan masih menemukan cara untuk menyusup ke pasar aplikasi dan memanfaatkan platform untuk keuntungan mereka.

Memang, sebuah studi akademis dari para peneliti dari NortonLifeLock awal bulan ini menemukan bahwa Play Store menjadi sumber utama penginstalan malware (sekitar 67,5%) pada perangkat Android.

Data itu berdasarkan analisis penginstalan aplikasi pada 12 juta handset selama periode empat bulan. Antara Juni dan September 2019, sebagian terdorong karena popularitas platform yang luas.

Namun, rasio pendeteksian vektornya – rasio aplikasi yang tidak seharusnya yang terpasang melalui vektor tersebut secara keseluruhan mungkin hanya 0,6% jika perbandingannya dengan toko aplikasi pihak ketiga alternatif (3,2%).

Dengan demikian, pertahanan pasar Play terhadap aplikasi yang tidak diinginkan berfungsi.

Tetapi masih banyak aplikasi yang tidak seharunya yang dapat melewati mereka, menjadikannya vektor distribusi utama untuk aplikasi yang tidak semestinya.

Kata para peneliti

Jika ada, insiden tersebut adalah pengingat lain bahwa tidak ada aplikasi, meskipun pengembanggnya pihak ketiga yang sah, tetap tidak ada aplikasi tanpa ada bahaya tersembunyi.

Ini juga berarti pengamanan yang biasa seperti memeriksa ulasan aplikasi, detail pengembang, dan daftar izin mungkin tidak menawarkan perlindungan yang cukup.

Sehingga menyulitkan untuk memastikan apakah ada penyalagunaan izin oleh penjahat dunia maya untuk mencuri data pribadi.

Di perangkat seluler, biasanya meminta pengguna untuk memberikan daftar izin setelah menginstal aplikasi atau meminta pengguna untuk mengizinkan atau menolak izin saat aplikasi sedang berjalan.

Kesimpulan peneliti Palo Alto

Melarang izin sering kali dapat mengakibatkan aplikasi tidak berfungsi, yang mengarah pada pengalaman pengguna yang buruk dan mungkin menggoda pengguna untuk mengklik ‘izinkan’ hanya untuk dapat menggunakan aplikasi.

Meskipun memiliki izin tertentu , itu sering kali tergantung pada pengembang aplikasi apakah itu sesuai dengan pedoman resmi.